FocusPoint Cyber Security Vetting Process скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: FocusPoint Cyber Security Vetting Process в качестве 4k

У нас вы можете посмотреть бесплатно FocusPoint Cyber Security Vetting Process или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон FocusPoint Cyber Security Vetting Process в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

FocusPoint Cyber Security Vetting Process

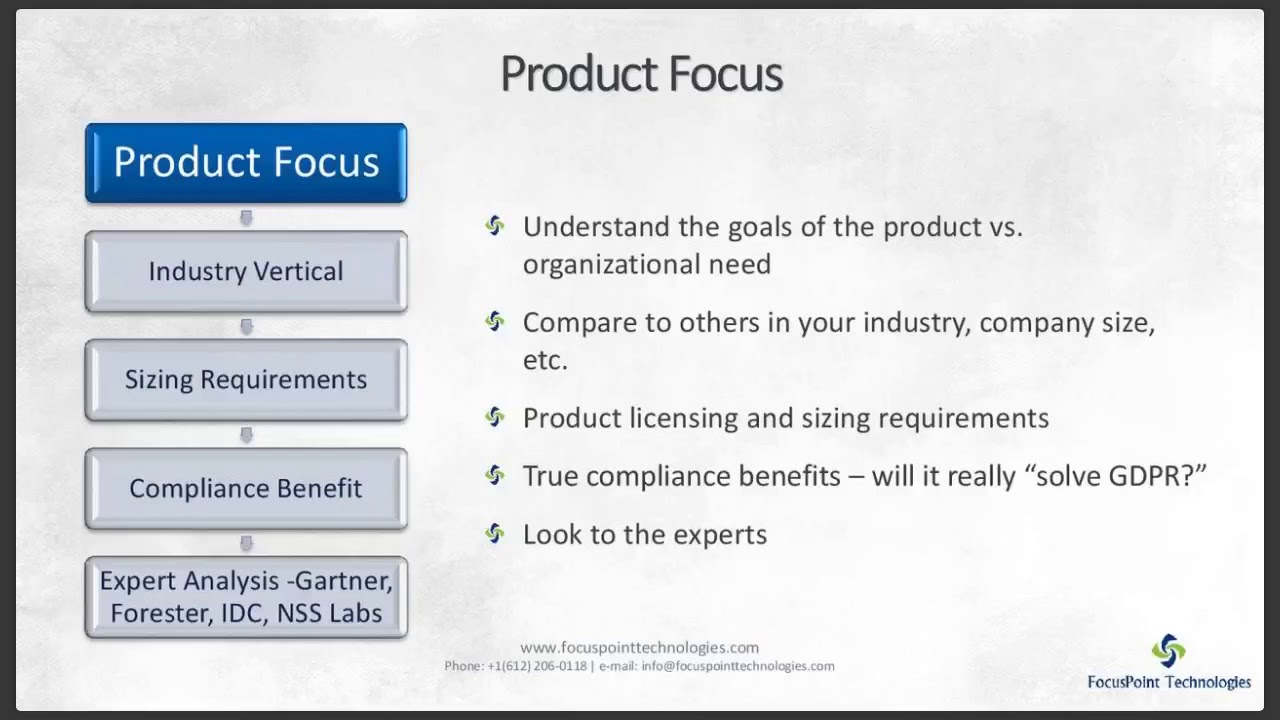

There are thousands of products in the industry today all vying for your attention. FocusPoint's proprietary vetting process helps companies find the best fit solution for their complex environment! Today the cyber landscape has thousands of manufacturers vying for your attention. How do you decide which manufacturer to select? FocusPoint has developed a propriety vetting process to ensure the best fit for your organization based on your current architecture, budget and risk tolerance. Today the cyber landscape has over 2500 manufacturers vying for your attention. How do you decide which manufacturer to select? FocusPoint has developed a propriety vetting process to ensure the best fit your organization based on your current installed techology.

![Как сжимаются изображения? [46 МБ ↘↘ 4,07 МБ] JPEG в деталях](https://imager.clipsaver.ru/Kv1Hiv3ox8I/max.jpg)