#03 вАФ –Ъ–∞–Ї –љ–∞–є—В–Є –Є–љ—В–µ—А—Д–µ–є—Б JTAG вАФ –£—З–µ–±–љ–Є–Ї –њ–Њ –∞–њ–њ–∞—А–∞—В–љ–Њ–Љ—Г –≤–Ј–ї–Њ–Љ—Г —Б–Ї–∞—З–∞—В—М –≤ —Е–Њ—А–Њ—И–µ–Љ –Ї–∞—З–µ—Б—В–≤–µ

–Я–Њ–≤—В–Њ—А—П–µ–Љ –њ–Њ–њ—Л—В–Ї—Г...

–°–Ї–∞—З–∞—В—М –≤–Є–і–µ–Њ —Б —О—В—Г–± –њ–Њ —Б—Б—Л–ї–Ї–µ –Є–ї–Є —Б–Љ–Њ—В—А–µ—В—М –±–µ–Ј –±–ї–Њ–Ї–Є—А–Њ–≤–Њ–Ї –љ–∞ —Б–∞–є—В–µ: #03 вАФ –Ъ–∞–Ї –љ–∞–є—В–Є –Є–љ—В–µ—А—Д–µ–є—Б JTAG вАФ –£—З–µ–±–љ–Є–Ї –њ–Њ –∞–њ–њ–∞—А–∞—В–љ–Њ–Љ—Г –≤–Ј–ї–Њ–Љ—Г –≤ –Ї–∞—З–µ—Б—В–≤–µ 4k

–£ –љ–∞—Б –≤—Л –Љ–Њ–ґ–µ—В–µ –њ–Њ—Б–Љ–Њ—В—А–µ—В—М –±–µ—Б–њ–ї–∞—В–љ–Њ #03 вАФ –Ъ–∞–Ї –љ–∞–є—В–Є –Є–љ—В–µ—А—Д–µ–є—Б JTAG вАФ –£—З–µ–±–љ–Є–Ї –њ–Њ –∞–њ–њ–∞—А–∞—В–љ–Њ–Љ—Г –≤–Ј–ї–Њ–Љ—Г –Є–ї–Є —Б–Ї–∞—З–∞—В—М –≤ –Љ–∞–Ї—Б–Є–Љ–∞–ї—М–љ–Њ–Љ –і–Њ—Б—В—Г–њ–љ–Њ–Љ –Ї–∞—З–µ—Б—В–≤–µ, –≤–Є–і–µ–Њ –Ї–Њ—В–Њ—А–Њ–µ –±—Л–ї–Њ –Ј–∞–≥—А—Г–ґ–µ–љ–Њ –љ–∞ —О—В—Г–±. –Ф–ї—П –Ј–∞–≥—А—Г–Ј–Ї–Є –≤—Л–±–µ—А–Є—В–µ –≤–∞—А–Є–∞–љ—В –Є–Ј —Д–Њ—А–Љ—Л –љ–Є–ґ–µ:

-

–Ш–љ—Д–Њ—А–Љ–∞—Ж–Є—П –њ–Њ –Ј–∞–≥—А—Г–Ј–Ї–µ:

–°–Ї–∞—З–∞—В—М mp3 —Б —О—В—Г–±–∞ –Њ—В–і–µ–ї—М–љ—Л–Љ —Д–∞–є–ї–Њ–Љ. –С–µ—Б–њ–ї–∞—В–љ—Л–є —А–Є–љ–≥—В–Њ–љ #03 вАФ –Ъ–∞–Ї –љ–∞–є—В–Є –Є–љ—В–µ—А—Д–µ–є—Б JTAG вАФ –£—З–µ–±–љ–Є–Ї –њ–Њ –∞–њ–њ–∞—А–∞—В–љ–Њ–Љ—Г –≤–Ј–ї–Њ–Љ—Г –≤ —Д–Њ—А–Љ–∞—В–µ MP3:

–Х—Б–ї–Є –Ї–љ–Њ–њ–Ї–Є —Б–Ї–∞—З–Є–≤–∞–љ–Є—П –љ–µ

–Ј–∞–≥—А—Г–Ј–Є–ї–Є—Б—М

–Э–Р–Ц–Ь–Ш–Ґ–Х –Ч–Ф–Х–°–ђ –Є–ї–Є –Њ–±–љ–Њ–≤–Є—В–µ —Б—В—А–∞–љ–Є—Ж—Г

–Х—Б–ї–Є –≤–Њ–Ј–љ–Є–Ї–∞—О—В –њ—А–Њ–±–ї–µ–Љ—Л —Б–Њ —Б–Ї–∞—З–Є–≤–∞–љ–Є–µ–Љ –≤–Є–і–µ–Њ, –њ–Њ–ґ–∞–ї—Г–є—Б—В–∞ –љ–∞–њ–Є—И–Є—В–µ –≤ –њ–Њ–і–і–µ—А–ґ–Ї—Г –њ–Њ –∞–і—А–µ—Б—Г –≤–љ–Є–Ј—Г

—Б—В—А–∞–љ–Є—Ж—Л.

–°–њ–∞—Б–Є–±–Њ –Ј–∞ –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–љ–Є–µ —Б–µ—А–≤–Є—Б–∞ ClipSaver.ru

#03 вАФ –Ъ–∞–Ї –љ–∞–є—В–Є –Є–љ—В–µ—А—Д–µ–є—Б JTAG вАФ –£—З–µ–±–љ–Є–Ї –њ–Њ –∞–њ–њ–∞—А–∞—В–љ–Њ–Љ—Г –≤–Ј–ї–Њ–Љ—Г

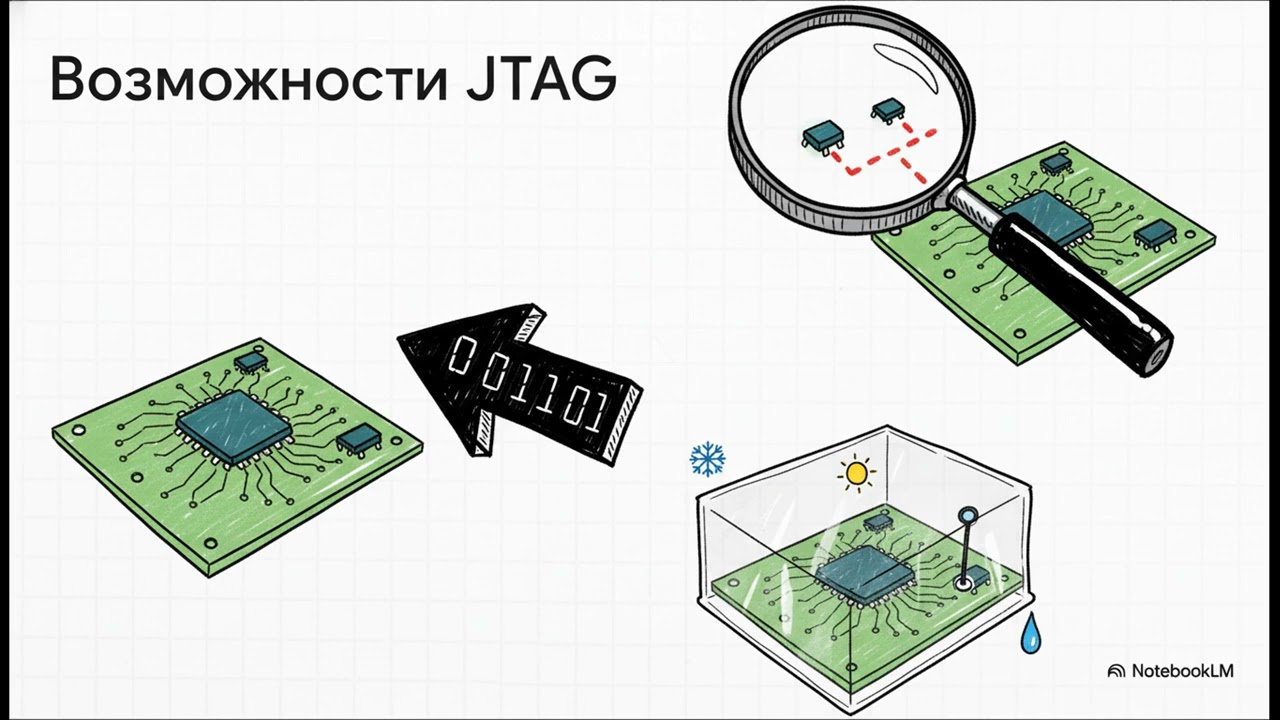

–Т —Н—В–Њ–Љ –≤–Є–і–µ–Њ —П —А–∞—Б—Б–Ї–∞–ґ—Г –Њ–± –Є–љ—В–µ—А—Д–µ–є—Б–µ JTAG, –Ї–Њ—В–Њ—А—Л–є –Љ–Њ–ґ–љ–Њ –љ–∞–є—В–Є –њ—А–∞–Ї—В–Є—З–µ—Б–Ї–Є –љ–∞ –≤—Б–µ—Е —Г—Б—В—А–Њ–є—Б—В–≤–∞—Е –Ш–љ—В–µ—А–љ–µ—В–∞ –≤–µ—Й–µ–є, —В–∞–Ї–Є—Е –Ї–∞–Ї –Љ–∞—А—И—А—Г—В–Є–Ј–∞—В–Њ—А—Л, –≤–µ–±-–Ї–∞–Љ–µ—А—Л, —Н–ї–µ–Ї—В—А–Њ–љ–љ—Л–µ –Є–≥—А—Г—И–Ї–Є, –њ—Г–ї—М—В—Л –і–Є—Б—В–∞–љ—Ж–Є–Њ–љ–љ–Њ–≥–Њ —Г–њ—А–∞–≤–ї–µ–љ–Є—П —В–µ–ї–µ–≤–Є–Ј–Њ—А–∞–Љ–Є –Є —В–∞–Ї –і–∞–ї–µ–µ. –ѓ –Њ–±—К—П—Б–љ—О, –њ–Њ—З–µ–Љ—Г —Н—В–Њ—В –Є–љ—В–µ—А—Д–µ–є—Б –Љ–Њ–ґ–µ—В –±—Л—В—М —В–∞–Ї –њ–Њ–ї–µ–Ј–µ–љ –і–ї—П –∞–њ–њ–∞—А–∞—В–љ–Њ–≥–Њ –≤–Ј–ї–Њ–Љ–∞ –Є –Ї–∞–Ї –Њ–њ—А–µ–і–µ–ї–Є—В—М –µ–≥–Њ —А–∞—Б–њ–Њ–ї–Њ–ґ–µ–љ–Є–µ –Є —А–∞—Б–њ–Є–љ–Њ–≤–Ї—Г —Б –њ–Њ–Љ–Њ—Й—М—О –њ—А–Њ—Б—В—Л—Е –Љ–µ—В–Њ–і–Њ–≤, –љ–∞–њ—А–Є–Љ–µ—А, —Б –њ–Њ–Љ–Њ—Й—М—О –Љ—Г–ї—М—В–Є–Љ–µ—В—А–∞ –Є–ї–Є –љ–µ–і–Њ—А–Њ–≥–Њ–є –њ–ї–∞—В—Л JTAGulator. –Х—Б–ї–Є —А–∞—Б–њ–Є–љ–Њ–≤–Ї–∞ –Є–Ј–≤–µ—Б—В–љ–∞, –љ–Њ –Є–љ—В–µ—А—Д–µ–є—Б JTAG –љ–µ —А–∞–±–Њ—В–∞–µ—В, —П –Њ–±—К—П—Б–љ—О –њ—А–Є—З–Є–љ—Л —Н—В–Њ–є –њ—А–Њ–±–ї–µ–Љ—Л –Є —Б–њ–Њ—Б–Њ–±—Л –µ—С —А–µ—И–µ–љ–Є—П. *** –І—В–Њ —В–∞–Ї–Њ–µ –Є–љ—В–µ—А—Д–µ–є—Б JTAG JTAG вАФ —Н—В–Њ –њ—А–Њ–Љ—Л—И–ї–µ–љ–љ—Л–є —Б—В–∞–љ–і–∞—А—В, –Њ–±—Л—З–љ–Њ —А–µ–∞–ї–Є–Ј—Г–µ–Љ—Л–є –≤ —Б–ї–Њ–ґ–љ—Л—Е –Є–љ—В–µ–≥—А–∞–ї—М–љ—Л—Е —Б—Е–µ–Љ–∞—Е; —Н—В–Њ—В —Б—В–∞–љ–і–∞—А—В –±—Л–ї –≤–њ–µ—А–≤—Л–µ –≤—Л–њ—Г—Й–µ–љ –≤ 1990 –≥–Њ–і—Г —Б —Ж–µ–ї—М—О —Г–њ—А–Њ—Й–µ–љ–Є—П —В–µ—Б—В–Є—А–Њ–≤–∞–љ–Є—П –њ–µ—З–∞—В–љ—Л—Е –њ–ї–∞—В –њ–Њ—Б–ї–µ –Є–Ј–≥–Њ—В–Њ–≤–ї–µ–љ–Є—П. –Ю–љ –Њ–±–µ—Б–њ–µ—З–Є–≤–∞–ї —Г–њ—А–∞–≤–ї—П–µ–Љ–Њ—Б—В—М –Є –Њ—В—Б–ї–µ–ґ–Є–≤–∞–µ–Љ–Њ—Б—В—М –Ї–∞–ґ–і–Њ–≥–Њ –±–Є—В–∞ –≤–љ—Г—В—А–µ–љ–љ–µ–є –њ–∞–Љ—П—В–Є –Ї–∞–ґ–і–Њ–є –Є–љ—В–µ–≥—А–∞–ї—М–љ–Њ–є —Б—Е–µ–Љ—Л, –∞ —В–∞–Ї–ґ–µ –њ–Њ–Ј–≤–Њ–ї—П–ї –њ—А–Њ–≤–µ—А—П—В—М —Ж–µ–ї–Њ—Б—В–љ–Њ—Б—В—М –Ї–∞–ґ–і–Њ–≥–Њ –Њ—В–і–µ–ї—М–љ–Њ–≥–Њ –њ—А–Њ–≤–Њ–і–љ–Є–Ї–∞, —Б–Њ–µ–і–Є–љ—П—О—Й–µ–≥–Њ —А–∞–Ј–ї–Є—З–љ—Л–µ –Є–љ—В–µ–≥—А–∞–ї—М–љ—Л–µ —Б—Е–µ–Љ—Л –љ–∞ –њ–µ—З–∞—В–љ–Њ–є –њ–ї–∞—В–µ. –Ю–љ –њ–Њ–Ј–≤–Њ–ї—П–µ—В —Б—З–Є—В—Л–≤–∞—В—М –Є –Ј–∞–њ–Є—Б—Л–≤–∞—В—М —Б–Њ–і–µ—А–ґ–Є–Љ–Њ–µ —Д–ї—Н—И-–њ–∞–Љ—П—В–Є, –∞ —Б –њ–Њ—Б–ї–µ–і—Г—О—Й–Є–Љ —Г—Б–Њ–≤–µ—А—И–µ–љ—Б—В–≤–Њ–≤–∞–љ–Є–µ–Љ —Б—В–∞–љ–і–∞—А—В–∞ –µ–≥–Њ –Љ–Њ–ґ–љ–Њ –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М –і–ї—П –≤–љ—Г—В—А–Є—Б—Е–µ–Љ–љ–Њ–є –Њ—В–ї–∞–і–Ї–Є, —В–Њ –µ—Б—В—М –Ј–∞–њ—Г—Б–Ї–∞ –Њ—В–ї–∞–і—З–Є–Ї–∞ –љ–∞ —А–µ–∞–ї—М–љ–Њ–є –њ—А–Њ—И–Є–≤–Ї–µ, —А–∞–±–Њ—В–∞—О—Й–µ–є –љ–∞ —А–µ–∞–ї—М–љ–Њ–Љ –Њ–±–Њ—А—Г–і–Њ–≤–∞–љ–Є–Є. *** –Я–Њ—З–µ–Љ—Г –Є–љ—В–µ—А—Д–µ–є—Б JTAG –≤–∞–ґ–µ–љ –і–ї—П –∞–њ–њ–∞—А–∞—В–љ–Њ–≥–Њ –≤–Ј–ї–Њ–Љ–∞ вАФ –Њ–љ –њ–Њ–Ј–≤–Њ–ї—П–µ—В —Б—З–Є—В—Л–≤–∞—В—М –Є –Ј–∞–њ–Є—Б—Л–≤–∞—В—М —Б–Њ–і–µ—А–ґ–Є–Љ–Њ–µ EEPROM, —З—В–Њ –њ–Њ–Ј–≤–Њ–ї—П–µ—В —Б–Њ–Ј–і–∞–≤–∞—В—М –і–∞–Љ–њ –≤—Б–µ–≥–Њ —Б–Њ–і–µ—А–ґ–Є–Љ–Њ–≥–Њ EEPROM. –Х–≥–Њ —В–∞–Ї–ґ–µ –Љ–Њ–ґ–љ–Њ –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М –і–ї—П –≤–Њ—Б—Б—В–∞–љ–Њ–≤–ї–µ–љ–Є—П –Є—Б—Е–Њ–і–љ–Њ–є –њ—А–Њ—И–Є–≤–Ї–Є –≤ —Б–ї—Г—З–∞–µ –≤—Л—Е–Њ–і–∞ —Г—Б—В—А–Њ–є—Б—В–≤–∞ –Є–Ј —Б—В—А–Њ—П –≤–Њ –≤—А–µ–Љ—П –љ–∞—И–Є—Е —Н–Ї—Б–њ–µ—А–Є–Љ–µ–љ—В–Њ–≤ –њ–Њ –Љ–Њ–і–Є—Д–Є–Ї–∞—Ж–Є–Є –њ—А–Њ—И–Є–≤–Ї–Є. вАФ –Њ–љ –њ–Њ–Ј–≤–Њ–ї—П–µ—В –≤–Њ–є—В–Є –≤ —Ж–Є–Ї–ї –Ј–∞–≥—А—Г–Ј–Ї–Є –Є –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М –Є–љ—В–µ—А—Д–µ–є—Б JTAG –і–ї—П –≤–љ—Г—В—А–Є—Б—Е–µ–Љ–љ–Њ–є –Њ—В–ї–∞–і–Ї–Є, —В–Њ –µ—Б—В—М –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М –Њ—В–ї–∞–і—З–Є–Ї —Б —А–µ–∞–ї—М–љ–Њ–є –њ—А–Њ—И–Є–≤–Ї–Њ–є –љ–∞ —А–µ–∞–ї—М–љ–Њ–Љ –Њ–±–Њ—А—Г–і–Њ–≤–∞–љ–Є–Є. *** –Ъ–∞–Ї –љ–∞–є—В–Є –Є–љ—В–µ—А—Д–µ–є—Б JTAG –І—В–Њ–±—Л –љ–∞–є—В–Є —А–∞—Б–њ–Њ–ї–Њ–ґ–µ–љ–Є–µ –Є–љ—В–µ—А—Д–µ–є—Б–∞ JTAG, –Љ—Л —Б–ї–µ–і—Г–µ–Љ –њ—А–Є–љ—Ж–Є–њ—Г ¬Ђ—Б–љ–∞—З–∞–ї–∞ —Б–∞–Љ—Л–є –њ—А–Њ—Б—В–Њ–є –њ—Г—В—М¬ї. –≠—В–Њ –Њ–Ј–љ–∞—З–∞–µ—В, —З—В–Њ —Б–љ–∞—З–∞–ї–∞ –Љ—Л –Є—Й–µ–Љ –≤ –Ш–љ—В–µ—А–љ–µ—В–µ, –љ–µ –≤—Л–њ–Њ–ї–љ–Є–ї –ї–Є –Ї—В–Њ-—В–Њ —Н—В—Г —А–∞–±–Њ—В—Г –Ј–∞ –љ–∞—Б –Є –љ–µ –љ–∞—И—С–ї –ї–Є —А–∞—Б–њ–Њ–ї–Њ–ґ–µ–љ–Є–µ –Є–љ—В–µ—А—Д–µ–є—Б–∞ JTAG –≤ –љ–∞—И–µ–Љ —Г—Б—В—А–Њ–є—Б—В–≤–µ. –Ь–Њ–ґ–љ–Њ –љ–∞—З–∞—В—М –Њ—Б–Љ–∞—В—А–Є–≤–∞—В—М –њ–ї–∞—В—Г –≤ –њ–Њ–Є—Б–Ї–∞—Е –Ї–Њ–љ—В–∞–Ї—В–Њ–≤ —Б –Њ–±–Њ–Ј–љ–∞—З–µ–љ–Є—П–Љ–Є –Є–љ—В–µ—А—Д–µ–є—Б–∞ JTAG, —В–∞–Ї–Є–Љ–Є –Ї–∞–Ї TCK, TDI, TDO –Є TMS. –Х—Б–ї–Є –љ–∞–Љ –љ–µ –≤–µ–Ј—С—В —Б –њ–Њ–Є—Б–Ї–Њ–Љ –≤ –Є–љ—В–µ—А–љ–µ—В–µ –Є–ї–Є —Б –Љ–∞—А–Ї–Є—А–Њ–≤–Ї–Њ–є –љ–∞ –љ–∞—И–µ–є –њ–ї–∞—В–µ, –љ–∞–є—В–Є —А–∞—Б–њ–Њ–ї–Њ–ґ–µ–љ–Є–µ –Є–љ—В–µ—А—Д–µ–є—Б–∞ JTAG –љ–µ–њ—А–Њ—Б—В–Њ. –Ю–і–љ–∞ –Є–Ј –њ—А–Є—З–Є–љ вАФ –Њ—В—Б—Г—В—Б—В–≤–Є–µ —Б—В–∞–љ–і–∞—А—В–Є–Ј–Є—А–Њ–≤–∞–љ–љ—Л—Е —А–∞–Ј—К—С–Љ–Њ–≤ –Є —А–∞—Б–њ–Є–љ–Њ–≤–Ї–Є. –Т –ї—О–±–Њ–Љ —Б–ї—Г—З–∞–µ, —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ—С–љ–љ—Л—Е —А–∞—Б–њ–Є–љ–Њ–≤–Њ–Ї –љ–µ–Љ–љ–Њ–≥–Њ, –љ–µ–Ї–Њ—В–Њ—А—Л–µ –Є–Ј –љ–Є—Е –і–Њ—Б—В—Г–њ–љ—Л –љ–∞ —Б–∞–є—В–µ jtagtest –њ–Њ —Б—Б—Л–ї–Ї–µ –љ–Є–ґ–µ. –Х—Б–ї–Є –љ–∞ –љ–∞—И–µ–є –њ–ї–∞—В–µ –љ–µ —Г–і–∞—С—В—Б—П –љ–∞–є—В–Є –Љ–∞—А–Ї–Є—А–Њ–≤–Ї—Г –≤—Л–≤–Њ–і–Њ–≤ JTAG, –љ–∞—З–Є–љ–∞–µ–Љ –Є—Б–Ї–∞—В—М —А–∞–Ј—К—С–Љ—Л, —А–∞—Б–њ–Њ–ї–Њ–ґ–µ–љ–љ—Л–µ –≤ –Њ–і–Є–љ —А—П–і –њ–Њ 5 –Є–ї–Є 6 –Ї–Њ–љ—В–∞–Ї—В–Њ–≤ –Є–ї–Є –≤ –і–≤–∞ —А—П–і–∞ –њ–Њ 10, 12, 14 –Є–ї–Є 20 –Ї–Њ–љ—В–∞–Ї—В–Њ–≤. –Я–Њ—Б–ї–µ —В–Њ–≥–Њ, –Ї–∞–Ї –Љ—Л –Њ–њ—А–µ–і–µ–ї–Є–ї–Є –њ–Њ—В–µ–љ—Ж–Є–∞–ї—М–љ—Л–µ –≤—Л–≤–Њ–і—Л, –Љ—Л –Љ–Њ–ґ–µ–Љ –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М –Љ—Г–ї—М—В–Є–Љ–µ—В—А –і–ї—П –Њ–њ—А–µ–і–µ–ї–µ–љ–Є—П –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ–є —А–∞—Б–њ–Є–љ–Њ–≤–Ї–Є, –њ–Њ—Б–Ї–Њ–ї—М–Ї—Г –љ–∞–є—В–Є GND –Є VCC –ї–µ–≥–Ї–Њ. –Ю–±—Л—З–љ–Њ TMS –Є TDI –Є–Љ–µ—О—В –њ–Њ–і—В—П–≥–Є–≤–∞—О—Й–Є–є —А–µ–Ј–Є—Б—В–Њ—А, TRST –Њ–±—Л—З–љ–Њ –Љ–Њ–ґ–µ—В –Є–Љ–µ—В—М –њ–Њ–і—В—П–≥–Є–≤–∞—О—Й–Є–є –Є–ї–Є –њ–Њ–љ–Є–ґ–∞—О—Й–Є–є —А–µ–Ј–Є—Б—В–Њ—А, –∞ TDO –і–Њ–ї–ґ–µ–љ –±—Л—В—М –≤—Л—Б–Њ–Ї–Њ–Њ–Љ–љ—Л–Љ –≤—Е–Њ–і–Њ–Љ. –Я–Њ—Б–ї–µ —В–Њ–≥–Њ, –Ї–∞–Ї –Љ—Л –Њ–њ—А–µ–і–µ–ї–Є–ї–Є GND, VCC –Є –Є–Ј–Љ–µ—А–Є–ї–Є —Б–Њ–њ—А–Њ—В–Є–≤–ї–µ–љ–Є–µ –Є –љ–∞–њ—А—П–ґ–µ–љ–Є–µ –≤—Л–≤–Њ–і–Њ–≤, –Љ—Л –Љ–Њ–ґ–µ–Љ —Б—А–∞–≤–љ–Є—В—М –љ–∞–є–і–µ–љ–љ—Л–µ –љ–∞–Љ–Є —А–µ–Ј—Г–ї—М—В–∞—В—Л —Б —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ—С–љ–љ–Њ–є —А–∞—Б–њ–Є–љ–Њ–≤–Ї–Њ–є –љ–∞ —Б–∞–є—В–µ jtagtest –Є, –µ—Б–ї–Є –њ–Њ–≤–µ–Ј—С—В, –Њ–њ—А–µ–і–µ–ї–Є—В—М —А–∞—Б–њ–Є–љ–Њ–≤–Ї—Г JTAG —Б –њ–Њ–Љ–Њ—Й—М—О –њ—А–Њ—Б—В–Њ–≥–Њ –Љ—Г–ї—М—В–Є–Љ–µ—В—А–∞. –Х—Б–ї–Є –Љ—Л –Ј–љ–∞–µ–Љ —В–Є–њ –Љ–Є–Ї—А–Њ—Б—Е–µ–Љ—Л (System On a Chip) –Є —Г –љ–∞—Б –µ—Б—В—М –µ—С —В–µ—Е–љ–Є—З–µ—Б–Ї–Њ–µ –Њ–њ–Є—Б–∞–љ–Є–µ, –Љ—Л –Љ–Њ–ґ–µ–Љ –љ–∞–є—В–Є –≤—Л–≤–Њ–і—Л JTAG –љ–∞ –Љ–Є–Ї—А–Њ—Б—Е–µ–Љ–µ, –∞ –Ј–∞—В–µ–Љ –њ—А–Њ—Б–ї–µ–і–Є—В—М –њ–µ—З–∞—В–љ—Г—О –њ–ї–∞—В—Г, —З—В–Њ–±—Л –Є–і–µ–љ—В–Є—Д–Є—Ж–Є—А–Њ–≤–∞—В—М —А–∞–Ј—К—С–Љ. –Ю–і–љ–∞–Ї–Њ —Н—В–Њ –Њ–±—Л—З–љ–Њ –Њ—З–µ–љ—М —Б–ї–Њ–ґ–љ–Њ –њ–Њ –і–≤—Г–Љ –њ—А–Є—З–Є–љ–∞–Љ: вАФ —З–∞—Б—В–Њ –Љ–Є–Ї—А–Њ—Б—Е–µ–Љ–∞ (System On a Chip) –њ—А–µ–і—Б—В–∞–≤–ї—П–µ—В —Б–Њ–±–Њ–є SMD-–Ї–Њ–Љ–њ–Њ–љ–µ–љ—В —Б –≤—Л–≤–Њ–і–∞–Љ–Є –њ–Њ–і –Ї–Њ—А–њ—Г—Б–Њ–Љ, –Є –Є–і–µ–љ—В–Є—Д–Є—Ж–Є—А–Њ–≤–∞—В—М –Є—Е –љ–∞ –њ–µ—З–∞—В–љ–Њ–є –њ–ї–∞—В–µ –љ–µ–≤–Њ–Ј–Љ–Њ–ґ–љ–Њ. вАФ –Ї–Њ–≥–і–∞ –Љ–Є–Ї—А–Њ—Б—Е–µ–Љ–∞ (System On a Chip) –Є–Љ–µ–µ—В –Ї–Њ—А–њ—Г—Б —Б –Њ–±–Њ–Ј–љ–∞—З–µ–љ–љ—Л–Љ–Є –≤—Л–≤–Њ–і–∞–Љ–Є –Є –ї–µ–≥–Ї–Њ –Є–і–µ–љ—В–Є—Д–Є—Ж–Є—А—Г–µ–Љ—Л–Љ–Є –≤—Л–≤–Њ–і–∞–Љ–Є JTAG, –њ—А–Њ—Б–ї–µ–і–Є—В—М –і–Њ—А–Њ–ґ–Ї–Є –љ–∞ –Љ–љ–Њ–≥–Њ—Б–ї–Њ–є–љ–Њ–є –њ–ї–∞—В–µ –Љ–Њ–ґ–µ—В –±—Л—В—М —Б–ї–Њ–ґ–љ–Њ, –∞ —Б–µ–≥–Њ–і–љ—П –њ–Њ—З—В–Є –≤—Б–µ –њ–ї–∞—В—Л –Љ–љ–Њ–≥–Њ—Б–ї–Њ–є–љ—Л–µ. –Ы—Г—З—И–Є–Љ –Є –њ—А–Њ—Б—В—Л–Љ —А–µ—И–µ–љ–Є–µ–Љ –њ–Њ—Б–ї–µ –Њ–њ—А–µ–і–µ–ї–µ–љ–Є—П –њ–Њ—В–µ–љ—Ж–Є–∞–ї—М–љ—Л—Е –Ї–∞–љ–і–Є–і–∞—В–Њ–≤ –љ–∞ –≤—Л–≤–Њ–і—Л JTAG —П–≤–ї—П–µ—В—Б—П –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–љ–Є–µ Jtagulator. –£ –љ–µ–≥–Њ –µ—Б—В—М –Љ–љ–Њ–ґ–µ—Б—В–≤–Њ —А–∞–Ј—К—С–Љ–Њ–≤, –Ї–Њ—В–Њ—А—Л–µ –Љ–Њ–ґ–љ–Њ –њ–Њ–і–Ї–ї—О—З–Є—В—М –Ї –њ–Њ—В–µ–љ—Ж–Є–∞–ї—М–љ—Л–Љ –Ї–∞–љ–і–Є–і–∞—В–∞–Љ –љ–∞ –≤—Л–≤–Њ–і—Л JTAG. Jtagulator –Љ–Њ–ґ–µ—В –≤—Л–њ–Њ–ї–љ–Є—В—М –∞–≤—В–Њ–Љ–∞—В–Є—З–µ—Б–Ї–Њ–µ —Б–Ї–∞–љ–Є—А–Њ–≤–∞–љ–Є–µ –Є –Њ–њ—А–µ–і–µ–ї–Є—В—М —А–∞—Б–њ–Њ–ї–Њ–ґ–µ–љ–Є–µ –≤—Л–≤–Њ–і–Њ–≤ JTAG. ------------------------------- –°—Б—Л–ї–Ї–Є –љ–∞ –і–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ—Г—О –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—О –Р–≤—В–Њ—А –Ї–∞–љ–∞–ї–∞: https://www.makemehack.com/2020/02/a-... –Т–µ–±-—Б–∞–є—В –Ї–∞–љ–∞–ї–∞: https://www.makemehack.com/ –Я—А–Є–Љ–µ—А –Љ–∞—А—И—А—Г—В–Є–Ј–∞—В–Њ—А–∞ (Gemtek WVRTM-127ACN) –љ–∞ techinfodepot: http://en.techinfodepot.shoutwiki.com... –Я—А–Є–Љ–µ—А –Љ–∞—А—И—А—Г—В–Є–Ј–∞—В–Њ—А–∞ (Gemtek WVRTM-127ACN), –њ—А–Њ—И–µ–і—И–Є–є –Њ–±—А–∞—В–љ—Г—О —А–∞–Ј—А–∞–±–Њ—В–Ї—Г –љ–∞ GitHub: https://github.com/digiampietro/hacki... –Т–µ–±-—Б–∞–є—В JTagulator: http://www.grandideastudio.com/jtagul... –Я–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ—Л–є –∞–і–∞–њ—В–µ—А TTL (–њ–∞—А—В–љ—С—А—Б–Ї–∞—П —Б—Б—Л–ї–Ї–∞): https://amzn.to/2vvzCYB PuTTY, —Н–Љ—Г–ї—П—В–Њ—А —В–µ—А–Љ–Є–љ–∞–ї–∞: https://www.putty.org/ Bus Pirate: http://dangerousprototypes.com/docs/B... Bus Bluster: http://dangerousprototypes.com/docs/B... J-Link Debug Probes: https://www.segger.com/products/debug... OpenOCD: http://openocd.org/ –°–∞–є—В...