Malware Analysis - Unpacking Lumma Stealer from Emmenhtal and Pure Crypter скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Malware Analysis - Unpacking Lumma Stealer from Emmenhtal and Pure Crypter в качестве 4k

У нас вы можете посмотреть бесплатно Malware Analysis - Unpacking Lumma Stealer from Emmenhtal and Pure Crypter или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Malware Analysis - Unpacking Lumma Stealer from Emmenhtal and Pure Crypter в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Malware Analysis - Unpacking Lumma Stealer from Emmenhtal and Pure Crypter

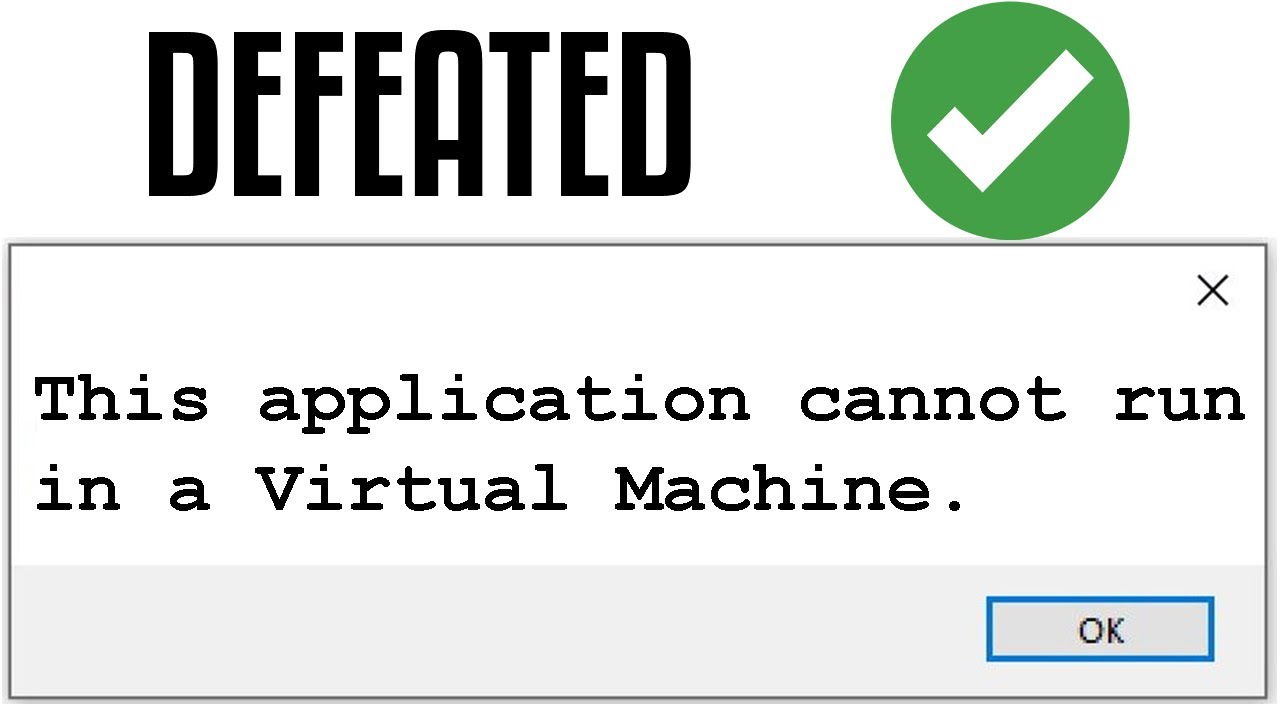

Last time we extracted a download URL, in this video we unpack the rest of the Emmenhtal to Pure Crypter to Lumma Stealer infection chain. Malware analysis courses: https://malwareanalysis-for-hedgehogs... Tools: binary refinery, Sysinternals strings.exe, notepad++, dnSpyEx, NetReactorSlayer, DiE, Python 3, dnlib string-decrypt script: https://gist.github.com/struppigel/7f... Posh script: https://bazaar.abuse.ch/sample/0a92ab... Posh loaded: https://bazaar.abuse.ch/sample/9297b5... wvff.pdf (encrypted): https://bazaar.abuse.ch/sample/26b50b... Lumma payload: https://www.virustotal.com/gui/file/2... ConfuserEx 2 deobfuscation video: • Malware Analysis - ConfuserEx 2 Deobfuscat... Buy me a coffee: https://ko-fi.com/struppigel Follow me on Twitter: / struppigel #malware #malwareanalysis #reverseengineering 00:00 Intro 00:33 Unpacking first PowerShell layer 09:17 Unpacking .NET mediafire downloader 10:16 Analyzing .NET downloader 12:07 Decrypting wvff.pdf 13:03 Deobfuscating NET Reactor 6.X 21:54 Unpacking Lumma Stealer