Анализ вредоносного ПО - 3CX SmoothOperator ffmpeg.dll с помощью Binary Ninja скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Анализ вредоносного ПО - 3CX SmoothOperator ffmpeg.dll с помощью Binary Ninja в качестве 4k

У нас вы можете посмотреть бесплатно Анализ вредоносного ПО - 3CX SmoothOperator ffmpeg.dll с помощью Binary Ninja или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Анализ вредоносного ПО - 3CX SmoothOperator ffmpeg.dll с помощью Binary Ninja в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

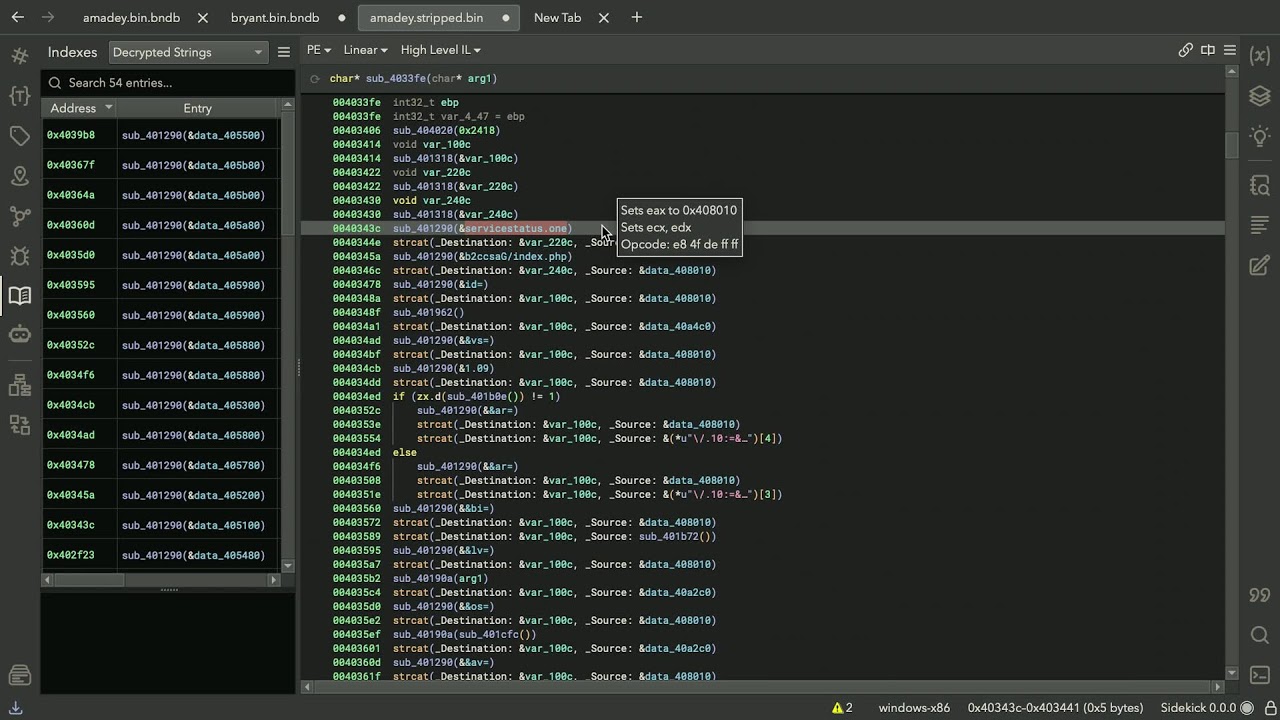

Анализ вредоносного ПО - 3CX SmoothOperator ffmpeg.dll с помощью Binary Ninja

Мы анализируем троянизированный файл ffmpeg.dll, который использовался в атаке на цепочку поставок под названием SmoothOperator. Мы размечаем декомпилированный код в Binary Ninja и расшифровываем следующий этап. Курсы по анализу вредоносного ПО: https://malwareanalysis-for-hedgehogs... Поддержите меня, купив мне кофе: https://ko-fi.com/struppigel Подписывайтесь на меня в Twitter: / struppigel Инструменты: Binary Ninja: https://binary.ninja/ PortexAnalyzerGUI: https://github.com/struppigel/PortexA... Sysinternals: https://learn.microsoft.com/en-us/sys... Примеры: 3CXDesktopApp.msi: https://tria.ge/230330-3nzfjshc2s ffmpeg: https://bazaar.abuse.ch/sample/7986bb... d3dcompiler_47.dll: https://bazaar.abuse.ch/sample/11be18... 00:00 Вступление 00:36 Статья на Bleepingcomputer 03:03 Распаковка 3CXDesktopApp.msi 03:50 Поиск вредоносного кода 09:00 Разметка кода в Binary Ninja 19:24 Разметка парсера сертификатов 30:51 Расшифровка функция 33:31 Распаковка кода из d3dcompiler_47.dll 36:45 Заключение #вредоносное ПО #анализ вредоносного ПО #обратное проектирование #3cx #msi #распаковка #шеллкод #binaryninja