Digital Forensics: Hashing Explained - The Key to Evidence Integrity - 090623D01 скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Digital Forensics: Hashing Explained - The Key to Evidence Integrity - 090623D01 в качестве 4k

У нас вы можете посмотреть бесплатно Digital Forensics: Hashing Explained - The Key to Evidence Integrity - 090623D01 или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Digital Forensics: Hashing Explained - The Key to Evidence Integrity - 090623D01 в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Digital Forensics: Hashing Explained - The Key to Evidence Integrity - 090623D01

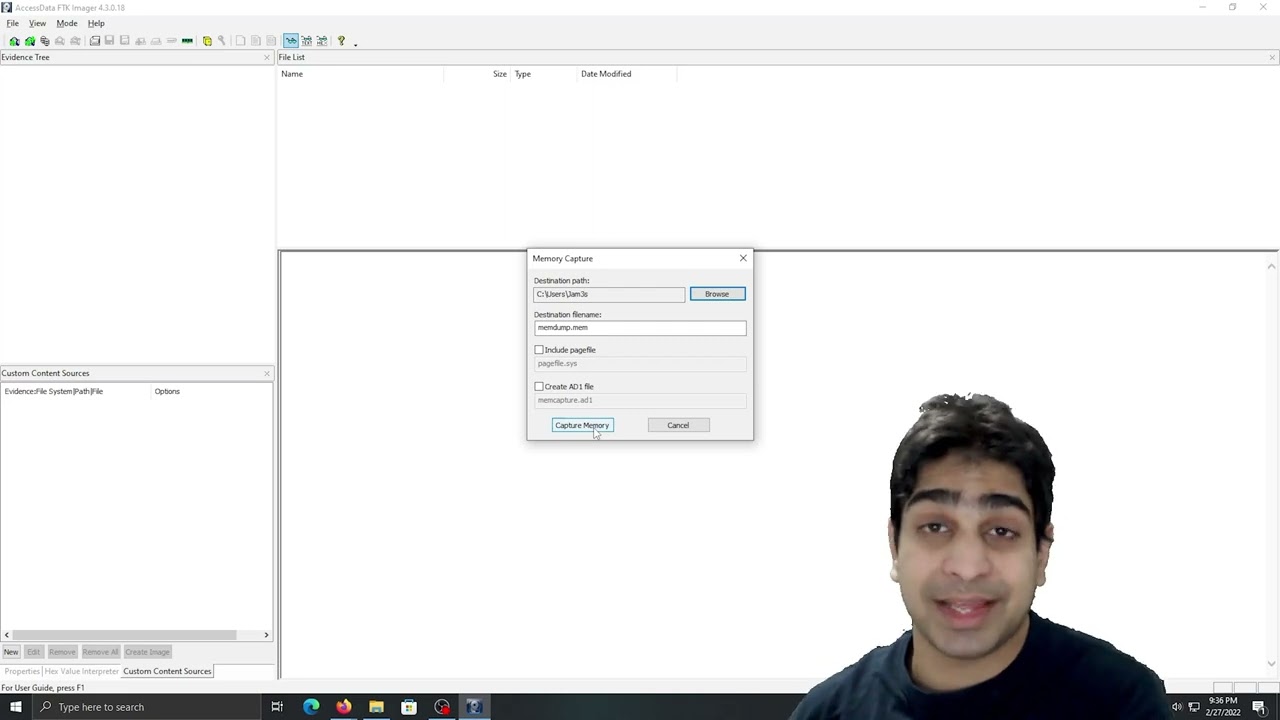

This video dives into *hashing**, a **fundamental tool and technique* in digital forensics. Hashing is an algorithm that *looks at a file bit by bit* and calculates a *unique signature* or *digital fingerprint* for it. A crucial aspect of hashing is that *moving or copying a file does not change its hash value**, but if you **change even one bit* in that file, the hash value will become *completely different* when recalculated. This makes hashing indispensable for *ensuring the integrity* of digital evidence and **verifying that files have not been damaged or altered**. In forensic investigations, after *imaging* (making exact copies of) original evidence like hard drives or phones, investigators *calculate hash values for the entire image* and often for *individual documents or items* on it. By comparing the hash of the copy to the original, investigators can *prove in court* that the *original was never touched* and that they **worked on the copy**, confirming the copy's identity to the original. The video clarifies that hashing is *one-directional* – you cannot recreate the original file from its hash value, which is different from encryption. Various *hash algorithms* exist, such as MD5 (though considered archaic by some forensics software now) and the more current SHA256 and SHA512. These algorithms produce **fixed-length hexadecimal values**. A concern, particularly with older algorithms like MD4 and MD5, is **hash collision**, where two different files could coincidentally produce the same hash value, although this is less likely with newer, larger hash values. Hashing also plays a vital role in *sensitive investigations**, allowing law enforcement agencies to **compare files between different individuals* simply by comparing their stored hash values, **without needing to access or view the sensitive content itself**. This protects investigators and helps establish links between individuals who may have shared files. While standalone hash calculators are available (and sometimes used to verify downloads from websites), many forensic applications have **built-in hashing functions**. Understanding hashing is key for anyone working in digital forensics. *Hashtags:* #DigitalForensics #Hashing #Forensics #EvidenceIntegrity #DigitalEvidence #DigitalFingerprint #CyberForensics #HashAlgorithm #FileIntegrity #TechExplained #Investigation #MD5 #SHA256 #SHA512 #HashCollision