Man-in-the-Middle Attack on D-H Key Exchange скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Man-in-the-Middle Attack on D-H Key Exchange в качестве 4k

У нас вы можете посмотреть бесплатно Man-in-the-Middle Attack on D-H Key Exchange или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Man-in-the-Middle Attack on D-H Key Exchange в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

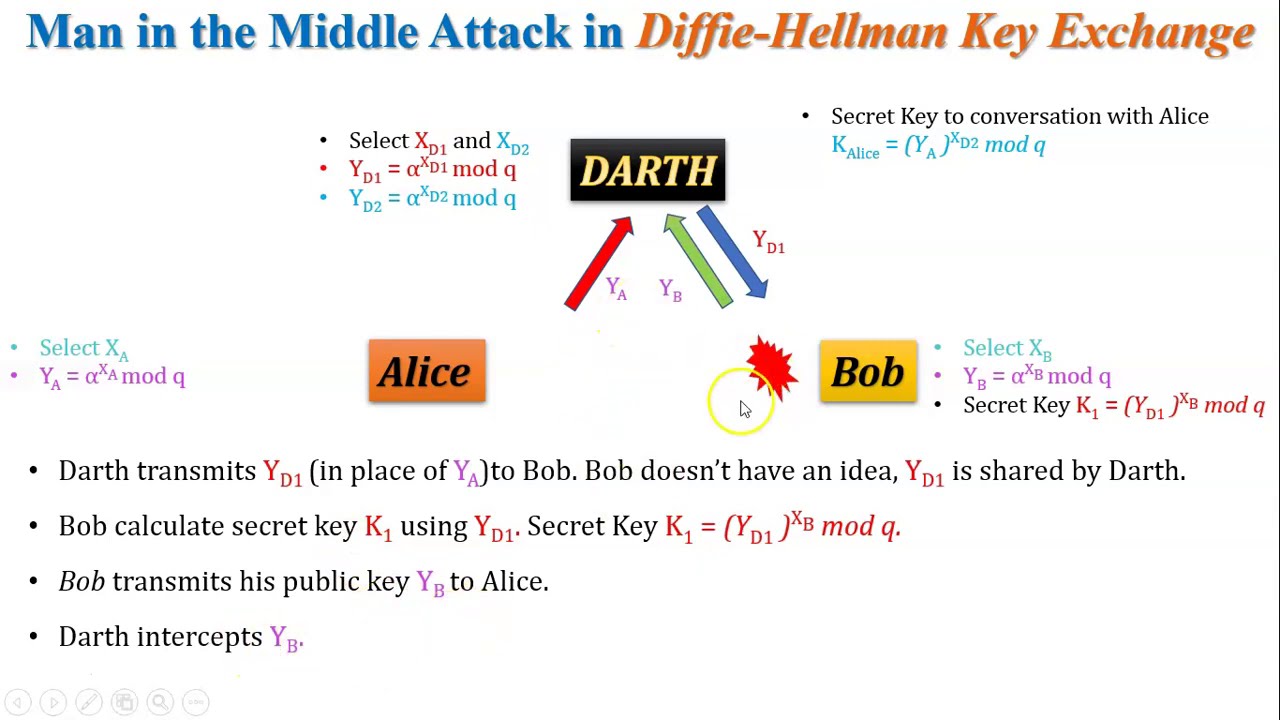

Man-in-the-Middle Attack on D-H Key Exchange

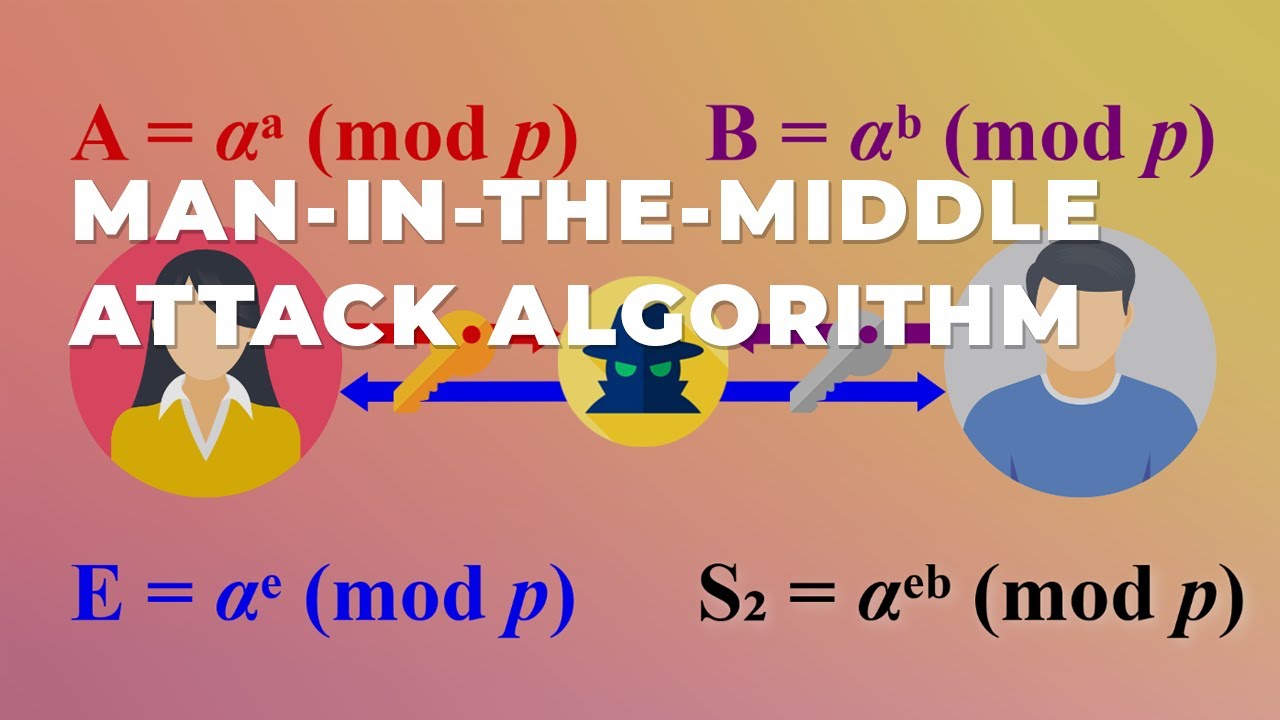

✔ https://StudyForce.com ✔ https://Biology-Forums.com ✔ Ask questions here: https://Biology-Forums.com/Ask In the Diffie-Hellman Key Exchange Protocol, Alice and Bob securely establish a shared secret key, after having mutually agreed upon the prime number p and a generator value α. However, this process is vulnerable to a man-in-the-middle attack, where an attacker can intercept and manipulate their communication. Let's explore the algorithm behind this attack and the risks it poses to secure key exchange. Scenario: Alice and Bob agree to use a p-value of 13 to compute the generators of Z13^∗. After identifying the generators, they select α=7. Demonstrate how a man-in-the-middle attack would unfold if Eve intercepts their communication.